Comunicațiile cifrate ale Operațiunii Vula

Operațiunea Vula a fost realizată de conducerea secretă a Congresului Naţional African, cu sprijinul rețelei clandestine din Africa de Sud, pentru a lupta împotriva regimului de apartheid din această ţară. Operaţiunea a fost efectuată între anii 1988 și 1991 și a fost, de asemenea, fascinanta poveste a lui Tim Jenkin, cel care a jucat rolul-cheie în conceperea și realizarea acestei rețele de comunicaţii cifrate.

Tim Jenkin a intrat în contact cu mișcarea anti-aparheid atunci când a vizitat sediul Congresului Național African (ANC) din Londra, fiind un înverșunat suporter al luptei împotriva apartheidului. Jenkin era specializat în operațiuni acoperite și revenise din Africa de Sud, unde el și bunul său prieten, Stephen Lee, începuseră în 1975 o activitate clandestină, în sprijinul ANC. Ei conduceau un magazin de propagandă în această țară, dar au fost arestați și condamnați în 1978 la 12 și, respectiv, 8 ani de închisoare. Ca prin minune, au reușit să scape după un an și jumătate din închisoarea de maximă securitate din Pretoria, cu chei din lemn făcute de Jenkin. Aceasta ne dă o idee de câtă creativitate dispunea acest om. Jenkin a părăsit Africa de Sud și a mers la sediul ANC din Londra unde a devenit instructor al luptătorilor operativi clandestini.

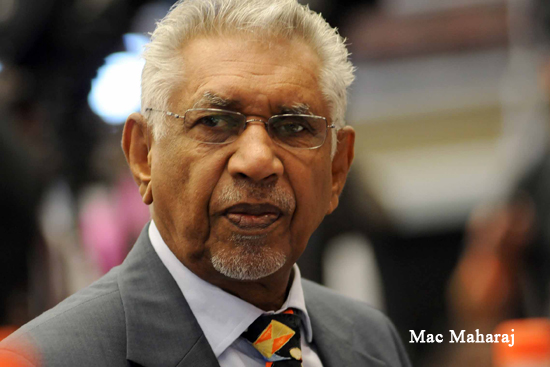

Conducerea ANC se stabilise la Lusaka, în Zambia, după ce mulți dintre liderii și membrii săi fuseseră închiși și torturați. În această situație, ANC rămăsese fără reprezentanți în Africa de Sud. Printre membrii exilați se aflau președintele ANC, Oliver Tambo, comandantul aripii militare, Siphiwe Nyanda, și strategul ANC, Mac Maharaj, a căror misiune era să refacă Mișcarea de Eliberare (MK) și să declanșeze revoluția în Africa de Sud.

Aceasta se dovedea a fi o misiune imposibilă, datorită problemelor pe care le aveau pentru a comunica cu cei câțiva membri ANC care mai erau în Africa de Sud, cu scopul de a-și coordona acțiunile. La mijlocul anilor 1980, comunicațiile dintre Londra, Lusaka și operativii din Africa de Sud erau protejate prin folosirea unui cifru de tip ONE-TIME PAD, unul foarte sigur, dar care se dovedea prea greoi pentru mesajele lungi care necesitau timp îndelungat, multe ore, uneori chiar și zile, pentru a fi descifrate manual.

Oliver Tambo l-a însărcinat pe Siphiwe Nyanda să intre în Statul Major al Mișcării de Eliberare al lui Joe Slovo, pentru a declanșa Operațiunea Vula. Scopul acestei mari operațiuni era de a constitui o rețea acoperită și securizată de comunicații, pentru a-i introduce pe ascuns în Africa de Sud pe liderii ANC, precum și arme, în vederea instalării unei conduceri care să preia comanda activităţilor clandestine. În acest moment intră în joc Tim Jenkin.

Jenkin l-a întâlnit pe Mac Maharaj în timp ce instruiau, la Lusaka, agenții ANC în comunicaţiile radio. Maharaj i-a cerut să stabilească comunicaţii sigure între agenţii din Africa de Sud și sediul ANC din Londra. În acea vreme, Jenkin experimenta o noutate – anume comunicaţiile prin computer. Computerele personale constituiau o premieră a anilor 1980, dar priceputul Jenkin a creat un software de criptare ONE-TIME PAD care folosea dischete încărcate cu șiruri aleatoare, pentru a servi drept chei de cifrare. Pe timpul cifrării, octeţii cheii utilizate erau șterși automat de pe dischetă, ceea ce făcea imposibilă recuperarea mesajelor clare, în eventualitatea capturării de către autorităţile sud-africane a mijloacelor și materialelor cu care se realizau comunicaţiile cifrate. Denumirea ,,one-time pad” sugerează principiul conform căruia cheia nu se folosește decât o singură dată (nu este refolosita nici măcar parţial pentru un alt mesaj și nici pentru recifrarea mesajului respectiv).

Într-o perioadă în care, în comunicaţii, se utilizau teleimprimatoarele (TTY), cheia unică de cifrare și mesajul clar erau produse sub formă de bandă perforată (Codul Baudot) și i se spunea ,,one time tape”. Calculatoarele personale și perifericele de tot felul (de regulă încorporate) au ușurat enorm adaptarea la condiţii tehnice de comunicare diverse.

Biroul lui Jenkin din Londra, poreclit GCHQ (după denumirea serviciului britanic de obţinere a informaţiilor din comunicaţii, inclusiv din cele cifrate – The Government Communications Headquarters) a servit ca principalul nod de comunicaţii pentru traficul de mesaje între Londra, Lusaka și Africa de Sud. În baraca unde-și avea calculatorul, el a proiectat, testat și realizat comunicaţii sigure pentru un volum tot mai mare de informaţii către și de la conducerea clandestină ANC.

Jenkin a conceput un sistem de convertire a mesajului criptat cu cifre în DTMF (dual-ton multi-frecvență) – tonuri de apeluri telefonice –, care ulterior au fost înregistrate pe casete pentru a fi transmise prin telefon cu plata ulterioară. Ei au asigurat agenţii ANC cu mai multe generatoare de ton DTMF care erau deghizate în calculatoare electronice. Mai târziu, au abandonat metoda de cifrare manuală a textului, trecând direct la codificarea mesajelor vocale cu ajutorul sistemului DTMF prin înregistrarea sunetului ,,criptat” în computer printr-un modem, astfel că viteza comunicaţiilor a crescut considerabil.

Operaţiunea de combinare a cheii de cifrare cu mesajul clar este numită adesea ,,supracifrare”. Pentru ca mesajul să poată fi cifrat, trebuie transformat mai întâi sub o formă care să permită ,,compunerea” cu șirul aleator. Dacă acesta din urmă este un șir de cifre, mesajul clar trebuie mai întâi adus la această formă printr-o operaţiune cel mai adesea neesenţială din punct de vedere criptografic. Această etapă obligatorie este asimilată unei ,,cifrări” iniţiale. De aceea cheii respective i se mai spune ,,cheie de supracifrare”.

Transformările la care sunt supuse cheile de cifrare sau mesajele clare sunt dictate de natura canalului de comunicaţie. Dacă mesajele cifrate urmau să fie transmise pe linie telefonică, desigur, criptograma trebuia să fie un șir de semnale sonore (neinteligibile) în banda de frecvenţă compatibilă cu acel canal public de comunicare. Sub această formă, mesajele cifrate puteau fi transmise la viteze foarte mari, ele fiind depistate de o ureche fină, care nu dispune de mijloacele tehnice adecvate, doar ca ,,zgomote de reţea”.

Conny Braam, o activistă olandeză antiapartheid, a devenit responsabilă cu logistica Vula. Ea a condus o rețea de oameni care au sprijinit întreaga operațiune. Prima sarcină a fost să se asigure ca rețeaua să funcționeze. Astfel, a trebuit să găsească pe cineva care să călătorească de mai multe ori pe lună între Amsterdam și Johannesburg. Stewardesa Antoinette Vogelsang s-a angajat curier voluntar; în calitatea sa nemaitrebuind să treacă prin controalele din aeroporturi și a putut astfel să introducă în siguranță în Africa de Sud laptopuri Toshiba cu programe software destinate rețelei de comunicații. De asemenea, ea a aprovizionat nodurile de comunicații cu dischete, conținând noile chei aleatoare ONE-TIME PAD.

Olandeza Lucia Raadschelders a fost trimisă la Lusaka să conducă un centru de comunicații dintr-o căsuţă a unui cartier mărginaş. De asemenea, ea a servit ca persoană de contact între Jenkin și cartierul general al ANC din Lusaka. Janet Love, o operatoare clandestină ANC din Johannesburg, a înlocuit sistemul manual lent de cifrare ONE-TIME PAD cu versiunea sa computerizată mult mai rapidă. În cele din urmă totul a fost pus la punct și a început să funcționeze. În 1988, Mac Maharaj și Siphiwe Nyanda au fost primii lideri Vula care s-au infiltrat în Africa de Sud.

Între timp, centrul de comunicații din Johannesburg al lui Janet Love a devenit și el operațional. Pentru prima dată, Tim Jenkin a început să primească rapoarte lungi de la Mac Maharaj. În cele din urmă, Mișcarea de Eliberare a ANC a putut să comunice în condiții sigure cu sediul central al lui Jenkin din Londra. De atunci, Janet Love a început să cifreze toate mesajele din Johannesburg și să înregistreze sunetele pe casetele cu bandă ale modemului computerului. De la diferite telefoane cu plată era apelat un automat din Londra, pentru a transmite înregistrările de pe bandă. Centrul londonez verifica mesajul și confirmă pe pagerul operativului că semnalele mesajului fuseseră bine recepționate. De asemenea, pagerele erau folosite pentru a-i avertiza pe operativi că urmau să fie transmise mesaje pentru ei.

De la cifrarea manuală a unor lungi informări care necesitau ore îndelungate pentru prelucrarea lor criptografică, acum erau capabili să cripteze/decripteze mesajele către/de la Londra într-una sau două ore, astfel că Jenkin retransmitea mesajele aproape în timp real cartierului general al ANC din Lusaka.

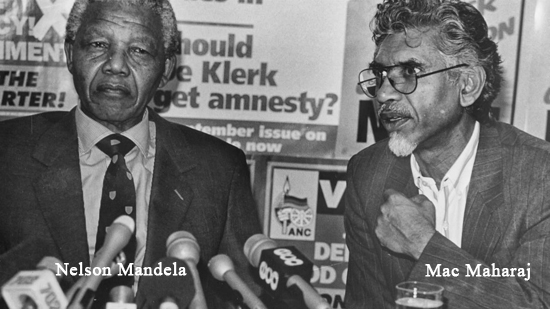

Mac Maharaj a reușit să stabilească comunicații secrete cu Nelson Mandela, aflat în închisoare, prin avocații acestuia. Pe atunci, guvernul sud-african purta discuții secrete cu Mandela, pe care-l considerau necunoscător al situației din țară. Nu-și dădeau seama că Mandela era în contact direct cu președintele ANC, Oliver Tambo, și cu o conducere clandestină bine organizată. De fapt, fără să realizeze, regimul de apartheid negocia direct cu ANC. După ce Nelson Mandela a fost eliberat din închisoare, în februarie 1990, operațiunea Vula a continuat în subteran, pentru a proteja conducerea de atunci și comunicațiile sale cu Mandela.

Totuși, în cele din urmă, operațiunea a fost compromisă în iulie 1990, după ce poliția care-l urmărea pe Siphiwe Nyanda descoperise dischetele folosite pentru cifrare, precum și textele clare ale unor mesaje într-o ascunzătoare a rețelei Vula. Mac Maharaj, Siphiwe Nyanda și alți șase membri ai rețelei Vula au fost arestați și închiși. Ceilalți au fugit din țară ori s-au ascuns. În ciuda acestui impediment, Tim Jenkin a putut să refacă rețeaua Vula în 24 de ore. În cele din urmă, tuturor membrilor Vula li s-a acordat amnistie, ca parte a tranziției politice care a pus capăt apartheidului.

Notă:

Relatarea lui Jenkin despre operațiunea Vula este publicată pe website-ul ANC. Mai multe detalii despre sistemele și echipamentele de cifru se află pe pagina de web „Cum trimitea ANC mesajele cifrate”, alături de un excelent documentar despre operațiunea Vula.

Citiți și:

Ingenioasele coduri secrete, din antichitate și până în zilele noastre

Codul biblic poate dezvălui evenimente care s-au petrecut sau se vor petrece cu mii de ani după ce a fost scrisă Biblia

yogaesoteric

6 iulie 2018